SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

Шифровальщик-вымогатель Troldesh: Технология распространения

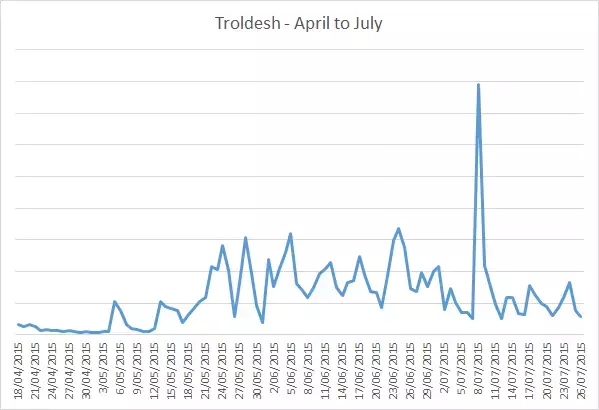

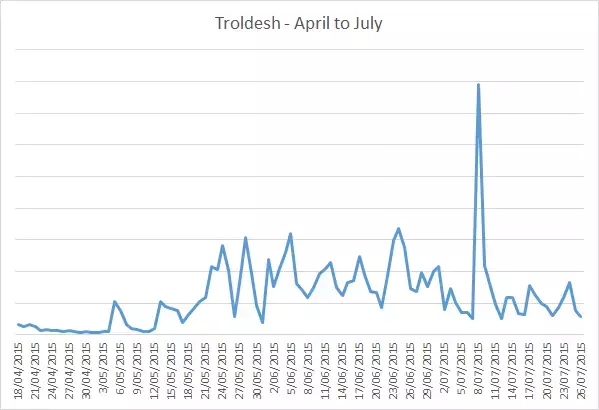

Вредонос Troldesh, детектируемый Microsoft как Win32/Troldesh, известен у специалистов с начала 2015 года, а широкое распространение он получил лишь в июне этого года. Использует расширение первой версии Shade (.xtbl). Варианты названия (алиасы): XBTL.

По мнению экспертов причина всплеска популярности Troldesh среди хакеров может быть связана с ростом использования наборов эксплоитов Axpergle и Neclu, также известного как Nuclear. Их называют самыми известными распространителями вред ПО Troldesh.

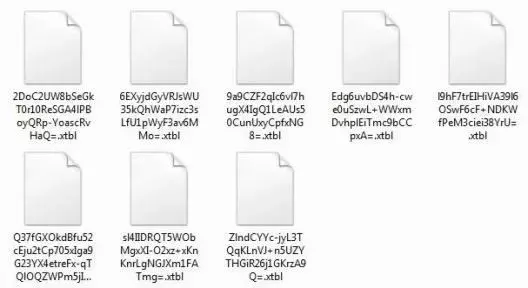

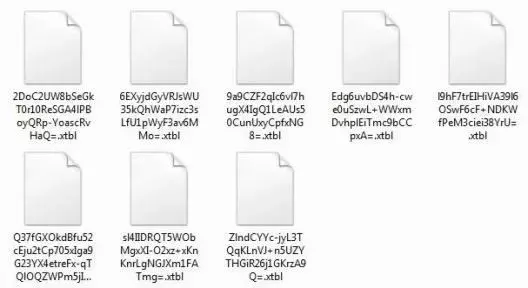

Они проверяют целевое устройство на наличие уязвимостей, а затем эксплуатируют бреши для инфицирования системы вредоносом Troldesh. Последний, в свою очередь, создает в системе файлы %APPDATA%\windows\csrss.exe (копия вредоноса) и %TEMP%\state.tmp (временный файл для шифрования). Troldesh зашифровывает пользовательских файлы, переименовывает их расширение на .xbtl или .cbtl, изменяет записи в реестре системы для самозапуска при включении компьютера.

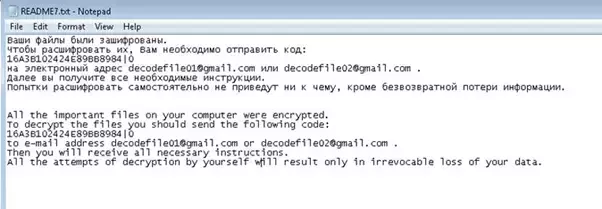

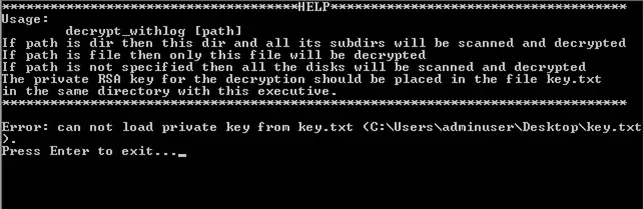

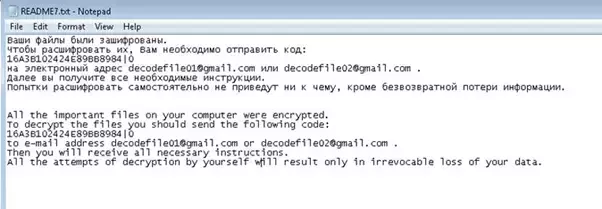

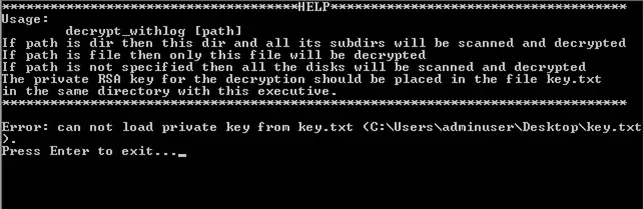

Пострадавшая сторона получает уведомление с требованием отправить специальный код из файла Key.txt (или сам файл) на email злоумышленника для получения инструкции и предупреждение о том, что все попытки расшифровать файлы приведут к безвозвратной потере данных. Обои рабочего стола изменяются на изображение с сообщением на русском и английском языках о том, что файлы были зашифрованы.

По статистике исследователей злонамеренная деятельность Troldesh чаще всего зафиксирована в России, Украине, а также в гораздо меньшей степени в Бразилии, Турции.

Перечислять злоумышленникам деньги не рекомендуется, т.к. нет никаких гарантий того, что вымогатели в обмен на деньги действительно что-то расшифруют, а не скроются в неизвестном направлении.

Вредонос Troldesh, детектируемый Microsoft как Win32/Troldesh, известен у специалистов с начала 2015 года, а широкое распространение он получил лишь в июне этого года. Использует расширение первой версии Shade (.xtbl). Варианты названия (алиасы): XBTL.

По мнению экспертов причина всплеска популярности Troldesh среди хакеров может быть связана с ростом использования наборов эксплоитов Axpergle и Neclu, также известного как Nuclear. Их называют самыми известными распространителями вред ПО Troldesh.

Они проверяют целевое устройство на наличие уязвимостей, а затем эксплуатируют бреши для инфицирования системы вредоносом Troldesh. Последний, в свою очередь, создает в системе файлы %APPDATA%\windows\csrss.exe (копия вредоноса) и %TEMP%\state.tmp (временный файл для шифрования). Troldesh зашифровывает пользовательских файлы, переименовывает их расширение на .xbtl или .cbtl, изменяет записи в реестре системы для самозапуска при включении компьютера.

Пострадавшая сторона получает уведомление с требованием отправить специальный код из файла Key.txt (или сам файл) на email злоумышленника для получения инструкции и предупреждение о том, что все попытки расшифровать файлы приведут к безвозвратной потере данных. Обои рабочего стола изменяются на изображение с сообщением на русском и английском языках о том, что файлы были зашифрованы.

По статистике исследователей злонамеренная деятельность Troldesh чаще всего зафиксирована в России, Украине, а также в гораздо меньшей степени в Бразилии, Турции.

Перечислять злоумышленникам деньги не рекомендуется, т.к. нет никаких гарантий того, что вымогатели в обмен на деньги действительно что-то расшифруют, а не скроются в неизвестном направлении.

Emerging ransomware: Troldesh - Microsoft Malware Protection Center - Site Home - TechNet Blogs

Ransom:Win32/Troldesh.A

“Troldesh” – New Ransomware from Russia | Check Point Blog

Вредонос Troldesh инфицирует целевую систему и зашифровывает пользовательские файлы

Microsoft Malware Protection Center - Ransomware

Ransom:Win32/Troldesh.A

“Troldesh” – New Ransomware from Russia | Check Point Blog

Вредонос Troldesh инфицирует целевую систему и зашифровывает пользовательские файлы

Microsoft Malware Protection Center - Ransomware