SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

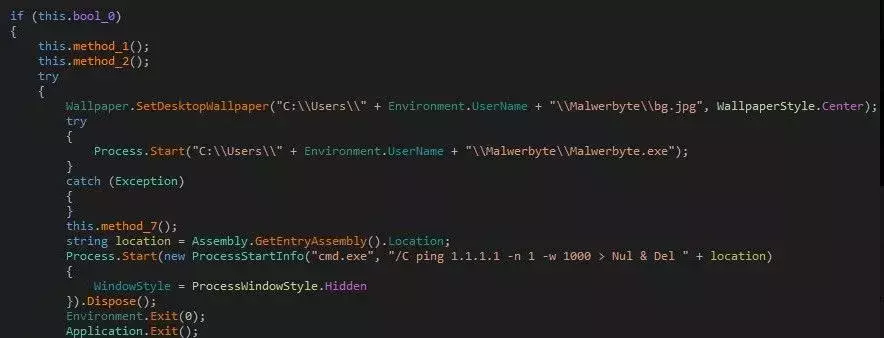

На неделе исследователи из разных уголков мира наткнулись на образец вымогателя, который получил название DetoxCrypto. Примечтаельно, что были обнаружены вариации с различным содержанием, на первый взгляд друг с другом не связанным.

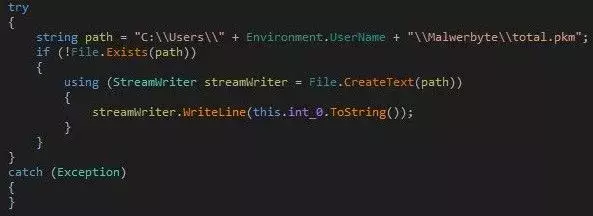

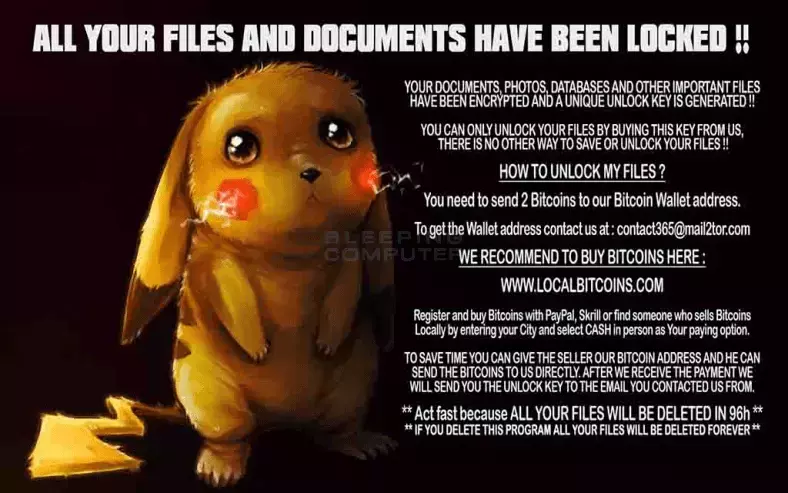

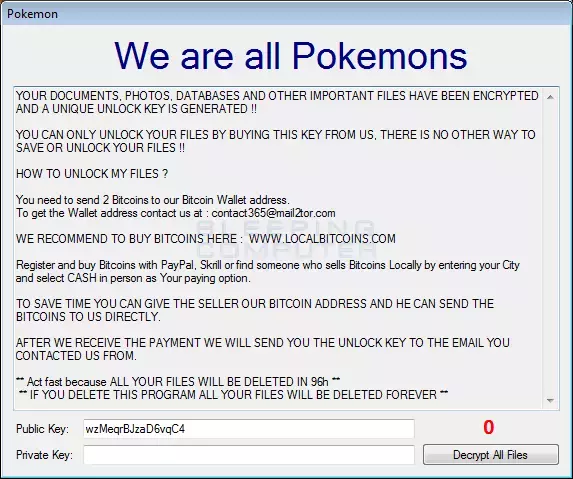

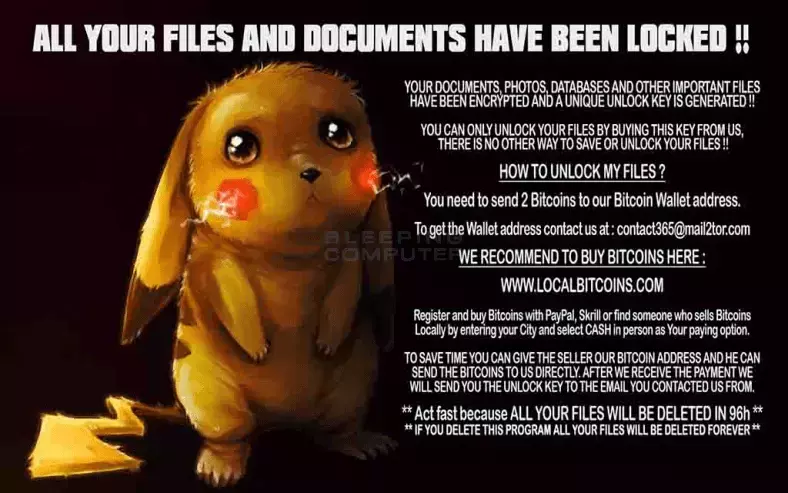

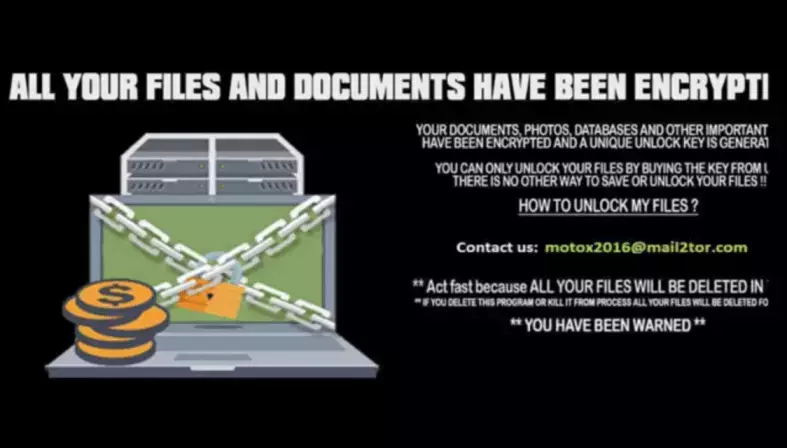

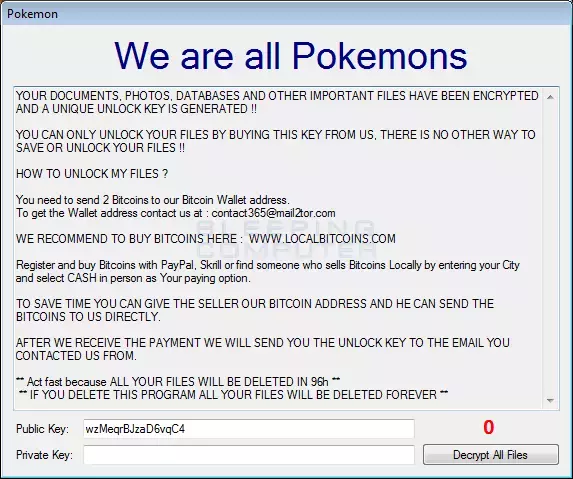

Рис.1-2. Обои варианта Pokemon и Calipso.

На данный момент известно два варианта: Pokemon и Calipso. Один из них даже получил развитие в виде второй версии. Этот крипто-вымогатель шифрует данные с AES, а выкуп требует в 2 или 3 BTC, в зав-ти от региона или версии. Oт Канады до Кореи.

Оба варианта DetoxCrypto инфицируют ПК через exe-файл, распак-ся на 4 файла:

- картинка с текстом, заменяющая обоями;

- аудио-файл, сопровождающий блокировщик экрана;

- файл MicrosoftHost.exe, выполняющий шифрование;

- exe-файл - блокировщик экрана и за одно чекер оплаты.

Рис.3. Заголовок блокировщика экрана "Все мы покемоны".

Эти вымогатели:

- не используют сайт Tor для обработки платежей;

- не меняют названия у зашифрованных файлов;

- не добавляют к зашифрованным файлам др. расширение;

- оба ключа шифрования генер-ся в процессе шифрования;

- вымогают совсем уж немаленькую сумму — 2 или 3 BTC.

По типам файлов, кторые шифруются DetoxCrypto, данные пока не получены.

Файлы DetoxCrypto "Pokemon" Ransomware:

pokbg.jpg - картинка на обои;

Pokemon.exe - блокировщик;

MicrosoftHost.exe - шифровальщик;

pok.wav - аудио-файл.

Файлы DetoxCrypto "Calipso" Ransomware:

bg.jpg - картинка на обои;

Calipso.exe - блокировщик;

MicrosoftHost.exe - шифровальщик;

sound.wav - аудио-файл.

Источник

Рис.1-2. Обои варианта Pokemon и Calipso.

На данный момент известно два варианта: Pokemon и Calipso. Один из них даже получил развитие в виде второй версии. Этот крипто-вымогатель шифрует данные с AES, а выкуп требует в 2 или 3 BTC, в зав-ти от региона или версии. Oт Канады до Кореи.

Оба варианта DetoxCrypto инфицируют ПК через exe-файл, распак-ся на 4 файла:

- картинка с текстом, заменяющая обоями;

- аудио-файл, сопровождающий блокировщик экрана;

- файл MicrosoftHost.exe, выполняющий шифрование;

- exe-файл - блокировщик экрана и за одно чекер оплаты.

Рис.3. Заголовок блокировщика экрана "Все мы покемоны".

Эти вымогатели:

- не используют сайт Tor для обработки платежей;

- не меняют названия у зашифрованных файлов;

- не добавляют к зашифрованным файлам др. расширение;

- оба ключа шифрования генер-ся в процессе шифрования;

- вымогают совсем уж немаленькую сумму — 2 или 3 BTC.

По типам файлов, кторые шифруются DetoxCrypto, данные пока не получены.

Файлы DetoxCrypto "Pokemon" Ransomware:

pokbg.jpg - картинка на обои;

Pokemon.exe - блокировщик;

MicrosoftHost.exe - шифровальщик;

pok.wav - аудио-файл.

Файлы DetoxCrypto "Calipso" Ransomware:

bg.jpg - картинка на обои;

Calipso.exe - блокировщик;

MicrosoftHost.exe - шифровальщик;

sound.wav - аудио-файл.

Источник