SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

Шифровальщик-вымогатель CryptXXX: Нечист на руку

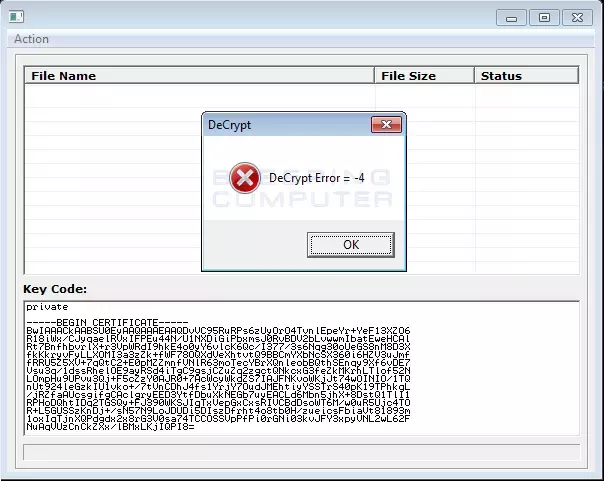

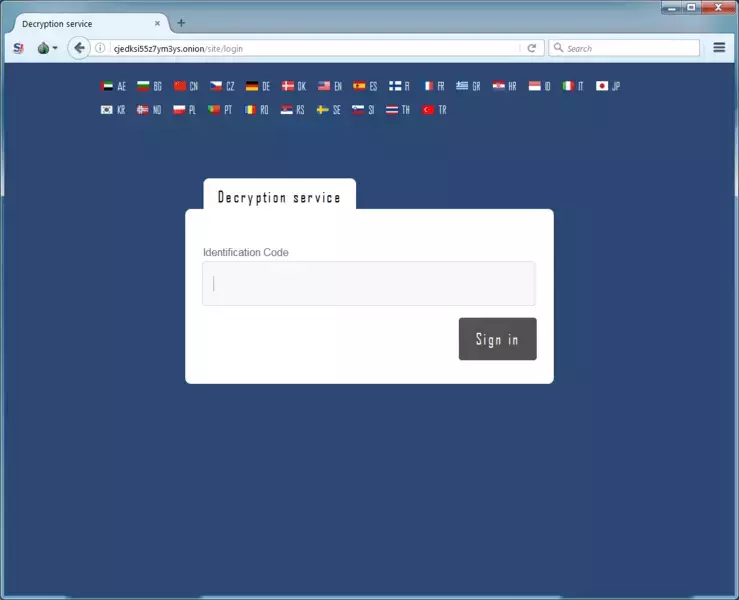

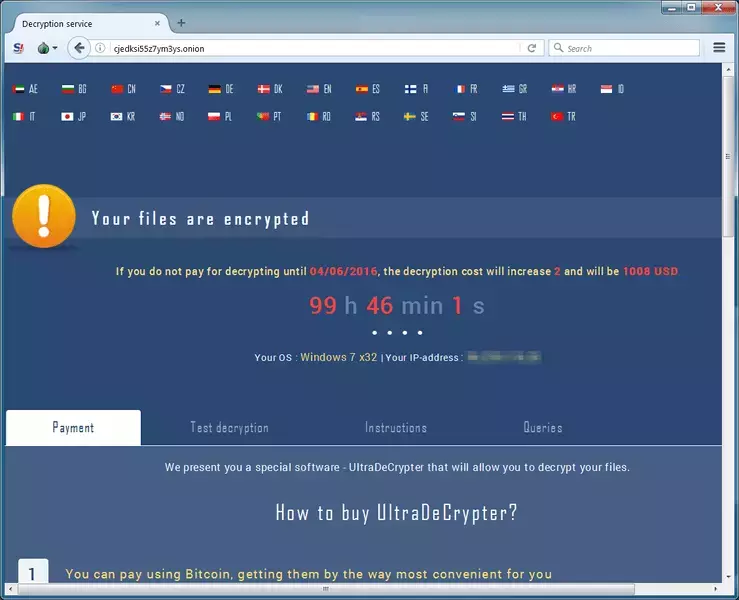

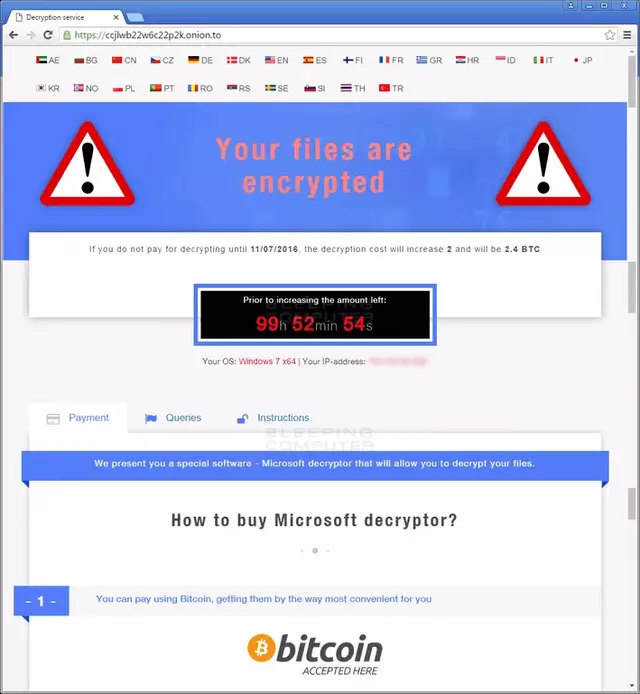

Исследователи компании Proofpoint обнаружили новый вид вымогателя, под названием CryptXXX, с довольно интересным функционалом. Помимо шифрования файлов с использованием алгоритма RSA4096, CryptXXX способен похищать биткойны, пароли, учетные данные и другую важную информацию. За восстановление доступа к данным операторы вредоноса требуют выкуп в размере 1,2 BTC (приблизительно $515-520). Если выкуп не оплачен в течение определенного периода времени, он возрастает в два раза до 2,4 BTC. Если выкуп не уплачен в срок, закрытый ключ будет удален навсегда и тогда расшифровка файлов будет невозможна.

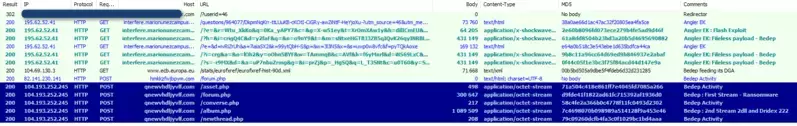

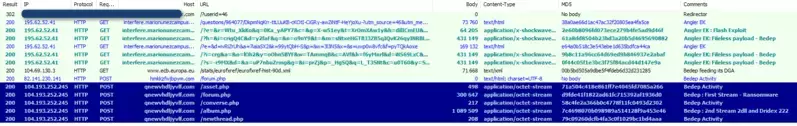

15 апреля 2016 года, исследователи заметили, что Bedep загружает Angler EK и Dridex 222 (см. скриншот, крайнюю правую колонку). Стало ясно, что для распространения CryptXXX злоумышленники используют набор эксплойтов Angler, вредПО Bedep, загружающий других троянов на зараженные системы и инициирующий мошеннические клики.

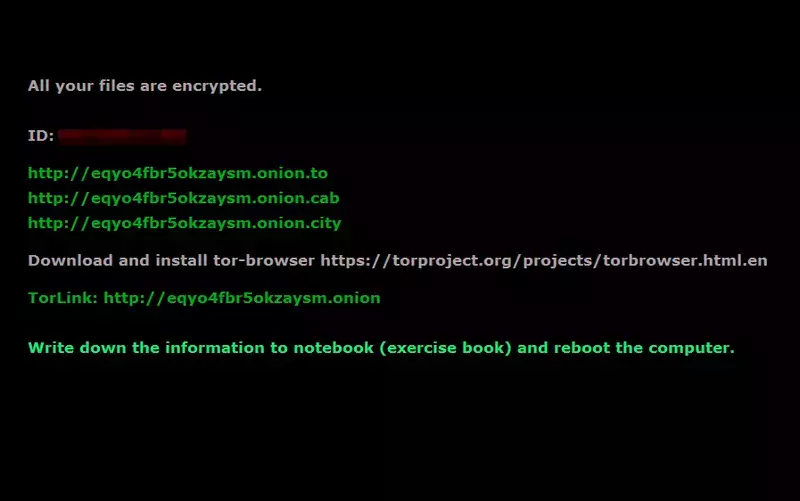

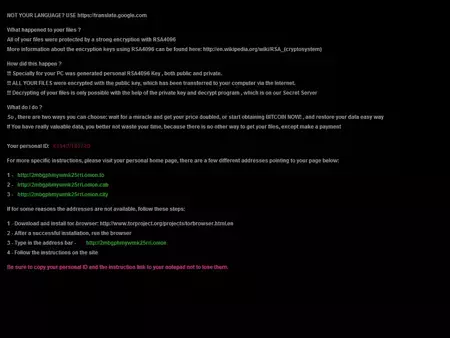

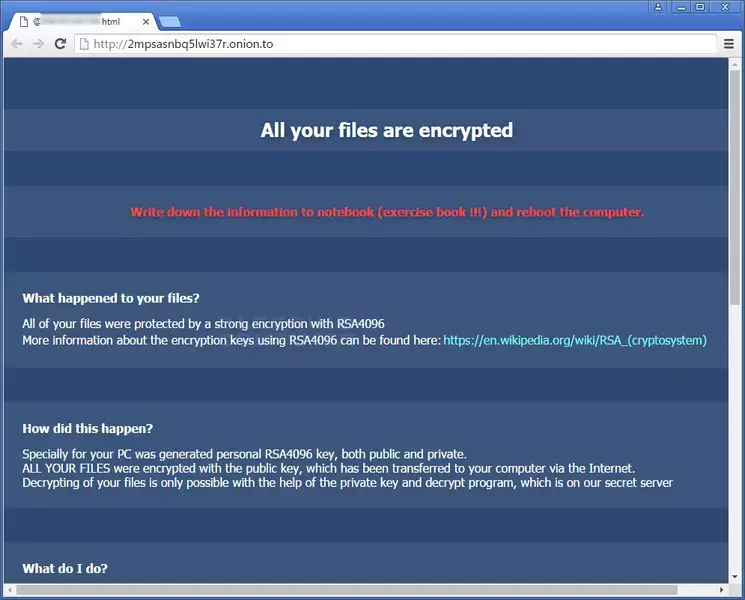

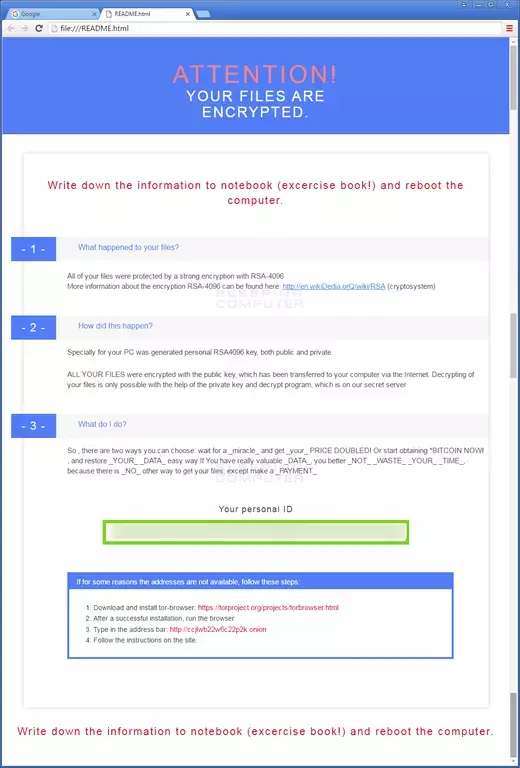

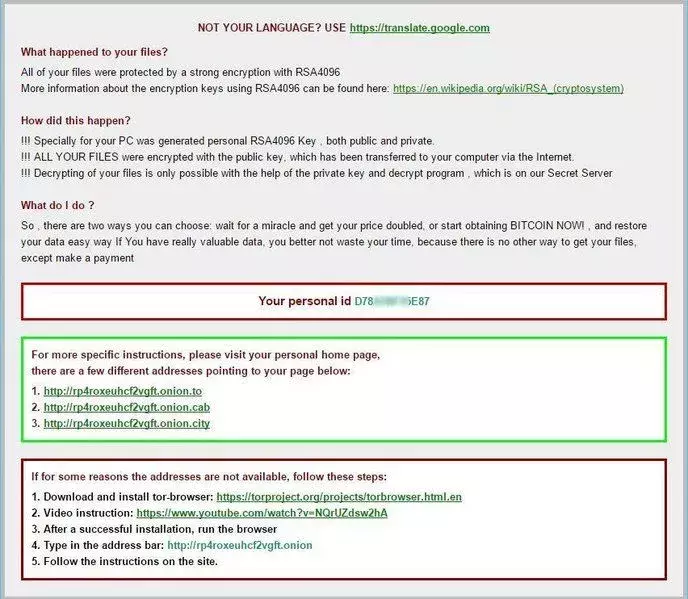

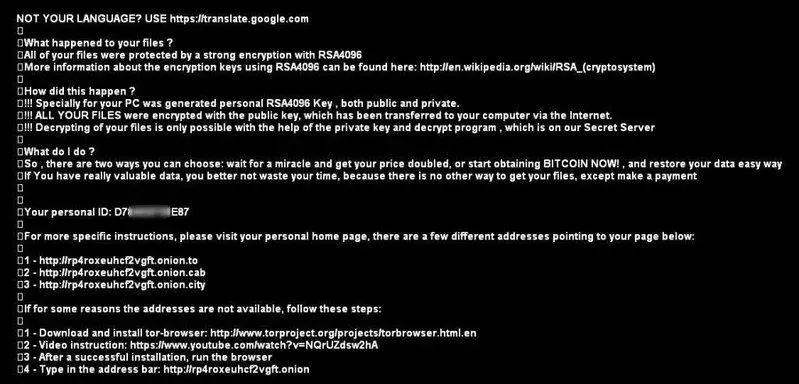

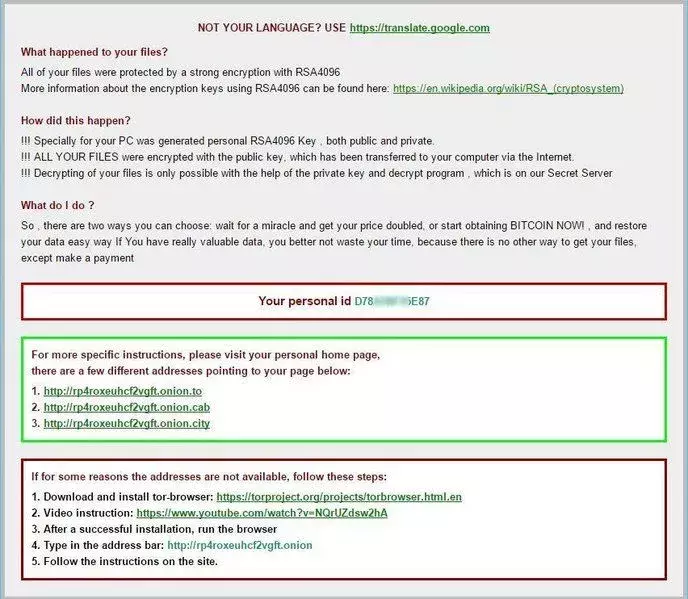

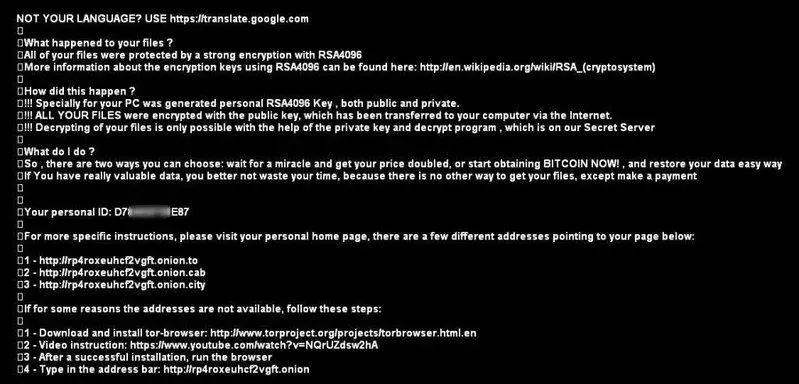

Для сообщения жертве о том, что файлы зашифрованы, CryptXXX создает три типа файлов и помещает их в каждой папке, содержащей зашифрованные файлы. Содержание похоже на многие другие виды вымогательских записок (Locky, Teslacrypt и Cryptowall): de_crypt_readme.bmp, de_crypt_readme.txt, de_crypt_readme.html

Функции CryptXXX короткой строкой:

CryptXXX проверяет имя процессора в системном реестре.

Обладает функциями выявления виртуалки и анти-анализа.

Устанавливает процедуру для мониторинга событий мыши.

Шифрует файлы и добавляет расширение .crypt к имени файла.

Помимо шифрования контента, CryptXXX собирает данные об установленных на компьютере приложениях для мгновенного обмена сообщениями, почтовых клиентах, FTP-менеджерах и браузерах. По словам экспертов Proofpoint, некоторые признаки указывают на то, что авторство CryptXXX принадлежит создателям Angler EK, вредоносного ПО Bedep и Reveton. Они также предполагает, то CryptXXX вскоре получит большее распространение.

Подробности работы цепочки выкуп-дешифровка см. на сайте proofpoint.com

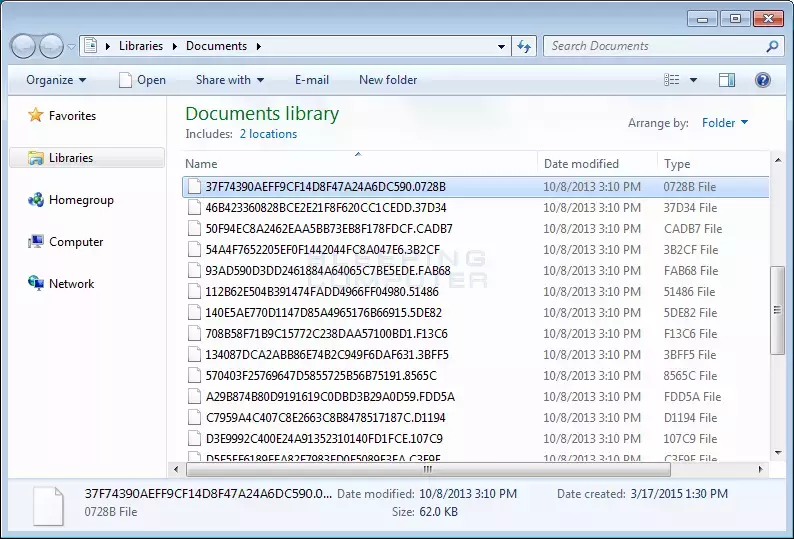

Файлы, связанные с CryptXXX:

Дешифровщик для зашифрованных файлов можно скачать по ссылке в посте:

https://safezone.cc/threads/dajosh-deshifrovschik.26989/

Исследователи компании Proofpoint обнаружили новый вид вымогателя, под названием CryptXXX, с довольно интересным функционалом. Помимо шифрования файлов с использованием алгоритма RSA4096, CryptXXX способен похищать биткойны, пароли, учетные данные и другую важную информацию. За восстановление доступа к данным операторы вредоноса требуют выкуп в размере 1,2 BTC (приблизительно $515-520). Если выкуп не оплачен в течение определенного периода времени, он возрастает в два раза до 2,4 BTC. Если выкуп не уплачен в срок, закрытый ключ будет удален навсегда и тогда расшифровка файлов будет невозможна.

15 апреля 2016 года, исследователи заметили, что Bedep загружает Angler EK и Dridex 222 (см. скриншот, крайнюю правую колонку). Стало ясно, что для распространения CryptXXX злоумышленники используют набор эксплойтов Angler, вредПО Bedep, загружающий других троянов на зараженные системы и инициирующий мошеннические клики.

Для сообщения жертве о том, что файлы зашифрованы, CryptXXX создает три типа файлов и помещает их в каждой папке, содержащей зашифрованные файлы. Содержание похоже на многие другие виды вымогательских записок (Locky, Teslacrypt и Cryptowall): de_crypt_readme.bmp, de_crypt_readme.txt, de_crypt_readme.html

Функции CryptXXX короткой строкой:

CryptXXX проверяет имя процессора в системном реестре.

Обладает функциями выявления виртуалки и анти-анализа.

Устанавливает процедуру для мониторинга событий мыши.

Шифрует файлы и добавляет расширение .crypt к имени файла.

Помимо шифрования контента, CryptXXX собирает данные об установленных на компьютере приложениях для мгновенного обмена сообщениями, почтовых клиентах, FTP-менеджерах и браузерах. По словам экспертов Proofpoint, некоторые признаки указывают на то, что авторство CryptXXX принадлежит создателям Angler EK, вредоносного ПО Bedep и Reveton. Они также предполагает, то CryptXXX вскоре получит большее распространение.

Подробности работы цепочки выкуп-дешифровка см. на сайте proofpoint.com

Файлы, связанные с CryptXXX:

Код:

de_crypt_readme.bmp

de_crypt_readme.txt

de_crypt_readme.html

%AppData%\[id].dat

%Temp%\{C3F31E62-344D-4056-BF01-BF77B94E0254}\api-ms-win-system-softpub-l1-1-0.dll

%Temp%\{D075E5D0-4442-4108-850E-3AD2874B270C} \api-ms-win-system-provsvc-l1-1-0.dll

%Temp%\{D4A2C643-5399-4F4F-B9BF-ECB1A25644A6}\api-ms-win-system-wer-l1-1-0.dll

%Temp%\{FD68402A-8F8F-4B3D-9808-174323767296}\api-ms-win-system-advpack-l1-1-0.dllДешифровщик для зашифрованных файлов можно скачать по ссылке в посте:

https://safezone.cc/threads/dajosh-deshifrovschik.26989/